Tout ce que vous devez savoir sur la souveraineté numérique

Les réglementations en matière de données changent constamment, mais l'essentiel reste le même : c'est à votre entreprise qu'il incombe de traiter les informations de vos employés et de vos clients de manière responsable. Et dans les faits, c’est loin d’être simple.

La réalité, souvent inconfortable, est la suivante : la plupart des organisations européennes ne se contentent pas d’externaliser des outils. Elles externalisent aussi le contrôle numérique stratégique. Dans le contexte géopolitique actuel, ce n’est plus un débat théorique. C’est pour cela que la souveraineté numérique remonte rapidement dans les priorités des gouvernements et des dirigeants à travers l’Europe.

Les chiffres parlent d’eux-mêmes : environ 80% des dépenses des entreprises européennes en cloud et en logiciels sont consacrées à des fournisseurs américains, soit environ 284 milliards d’euros par an, et ces flux soutiennent près de 2 millions d’emplois aux États-Unis.

La souveraineté numérique offre à votre entreprise un moyen de reprendre le contrôle : savoir quelles données vous possédez, où elles sont stockées et selon quelles règles elles peuvent être consultées. La conformité devient ainsi atteignable et la résilience n'est plus une option.

Dans cet article, vous découvrirez ce qu'est la souveraineté numérique, pourquoi elle est importante et ce que vous pouvez faire pour rester conforme.

La souveraineté numérique représente le droit et la capacité d’une partie à contrôler ses propres données numériques. Elle comprend le contrôle de l’environnement numérique d’une entreprise, y compris les données des clients et des employés, les logiciels, le matériel et les autres actifs numériques.

Pierre Bellanger, auteur de La Souveraineté Numérique, la définit comme suit :

“La souveraineté numérique est la maîtrise de notre présent et de notre destin tels qu’ils se manifestent et s’orientent par l’usage des technologies et des réseaux informatiques.”

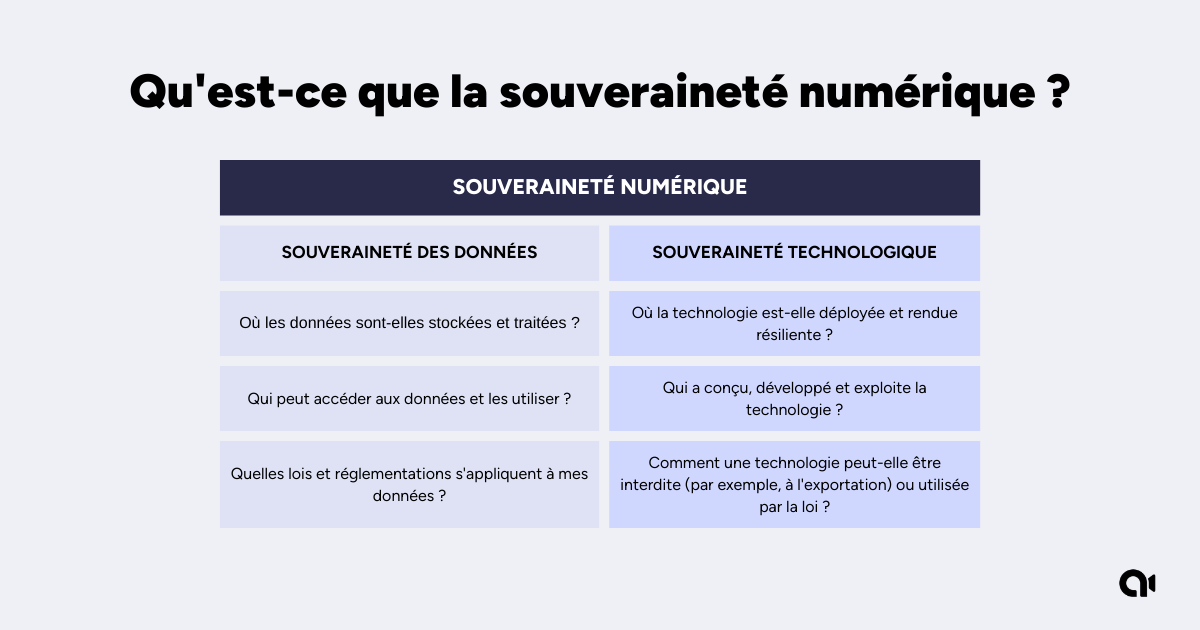

La souveraineté numérique repose sur deux piliers principaux : la souveraineté des données et la souveraineté technologique.

Source: Atos

La souveraineté numérique fluctue en fonction de la croissance et du développement des entreprises, ce qui signifie que les sociétés peuvent l’atteindre à des degrés différents. Par exemple, vous pouvez avoir une souveraineté totale en matière de données grâce à des serveurs locaux, mais votre souveraineté technologique est limitée en raison des systèmes existants.

Idéalement, les entreprises devraient viser une souveraineté numérique totale. En tant que chef d’entreprise, vous aurez une maîtrise totale sur l’ensemble de vos données et de vos actifs numériques, ce qui vous permettra de prendre les bonnes mesures pour en assurer la sécurité.

Mais ce n’est pas un processus simple, en particulier pour les entreprises en Europe. Avant d’expliquer pourquoi, nous allons aborder deux termes importants pour comprendre la souveraineté numérique : les actifs numériques et la gouvernance d’entreprise.

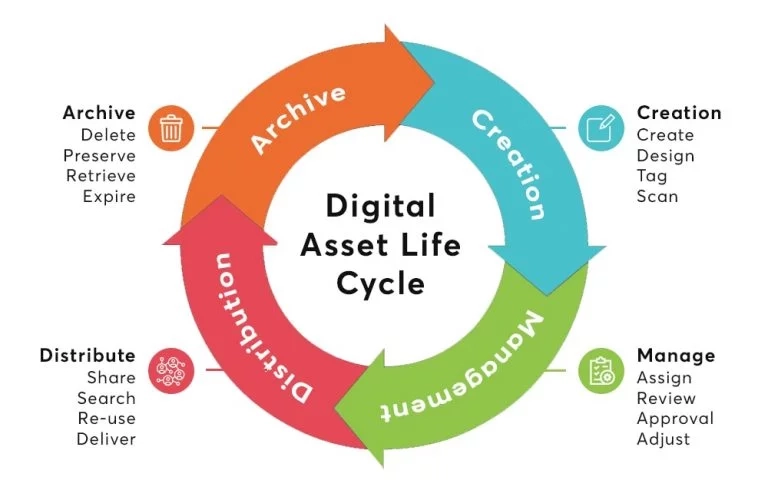

Un actif numérique est un élément de valeur que votre entreprise peut consulter et posséder et qu’elle stocke sous forme numérique.

Par exemple, un document qui décrit un processus de l’entreprise a de la valeur pour cette dernière, mais pas un meme partagé dans un groupe Slack.

Voici quelques exemples d’actifs numériques qui peuvent être créés et détenus par l’entreprise :

La gestion efficace de vos actifs numériques est un élément clé de la souveraineté numérique ; vous devez savoir quelles données vous possédez, comment les stocker et comment les utiliser conformément aux réglementations en matière de données. C’est pourquoi il est essentiel de gérer efficacement vos actifs numériques (nous verrons plus loin comment le faire).

La gouvernance d’entreprise consiste à gérer efficacement une entreprise pour lui permettre de faire ce qui suit :

En résumé, la gouvernance garantit que les entreprises sont organisées, efficaces et conformes à la loi, autant d’éléments essentiels à la souveraineté numérique.

L'Europe ne se contente pas d'utiliser les services numériques, elle en dépend pour fonctionner. Or, une grande partie du cloud, des logiciels et des infrastructures dont dépendent les organisations européennes sont développés et exploités par des entreprises non européennes.

Avec l'intensification des tensions géopolitiques, cette dépendance n'est plus considérée comme un simple choix d'approvisionnement. Les décideurs politiques et les chefs d'entreprise de toute l'Europe la considèrent désormais comme un risque pour la continuité : que se passerait-il si un service numérique essentiel était restreint, interrompu ou régi par des règles extérieures à l'Europe ? Le nouvel Indice de Résilience Numérique (IRM) lancé par la France est construit autour de cette question précise : mesurer le degré de dépendance d'une organisation vis-à-vis des technologies étrangères et sa capacité à fonctionner si des services clés étaient interrompus.

Et l'« accord » ne porte pas seulement sur l'emplacement des données. Il concerne également la juridiction et le contrôle. Sous serment devant le Sénat français, Anton Carniaux, de Microsoft France, a été interrogé sur sa capacité à garantir que les données des citoyens français ne seraient pas transmises aux autorités américaines sans l'accord du gouvernement français. Sa réponse a été claire : « Non... Je ne peux pas le garantir. »

C'est pourquoi la souveraineté numérique européenne implique de plus en plus de renforcer l'autonomie réglementaire et de mettre en place de véritables alternatives, afin que les règles européennes puissent réellement prévaloir aux côtés des acteurs mondiaux dominants. L'Union européenne a même créé le Consortium européen pour une infrastructure numérique commune (DC-EDIC), décrit comme un outil stratégique visant à réduire la dépendance à l'égard d'« un petit nombre de plateformes mondiales » et à servir d'incubateur et de guichet unique pour aider à déployer des solutions open source à l'échelle européenne.

Voici un aperçu simplifié de ce à quoi cela ressemble :

La mise en œuvre de ces mesures n'est pas une tâche facile et de nombreuses entreprises européennes ont encore du mal à gérer et à contrôler leurs propres données.

Prenons l'exemple récent du Health Data Hub français. Le gouvernement a annoncé une migration vers une solution cloud sécurisée et résiliente, non soumise à la législation extra-européenne, avec un processus de sélection ciblant un fournisseur conforme au label SecNumCloud (qui exclut explicitement les hyperscalers tels que Microsoft, Amazon et Google).

En d'autres termes, la souveraineté numérique n'est plus un débat théorique : elle se manifeste dans les décisions d'achat, la réglementation des plateformes et les choix d'infrastructures nationales à travers l'Europe.

La bonne nouvelle, c'est que l'Europe ne se contente plus de parler de souveraineté : elle élabore des règles, des outils de mesure et des leviers d’achat qui incitent les organisations à réduire leur dépendance vis-à-vis des technologies extra-européennes.

Premièrement : la réglementation.

L'Europe a mis en place des règles strictes pour rééquilibrer le pouvoir dans l'économie numérique. Le Digital Markets Act (DMA) et le Digital Services Act (DSA) visent à créer un espace numérique plus équitable et plus sûr, en protégeant les droits des utilisateurs tout en offrant aux entreprises des conditions plus justes pour innover et être compétitives. La direction à suivre est claire : en janvier 2026, le président Emmanuel Macron a appelé l'UE à renforcer son cadre réglementaire face aux pressions des États-Unis, arguant que l'Europe doit « agir en tant qu'Européens » et affirmer une véritable « posture de puissance » en matière de politique numérique.

Deuxièmement : l'orientation politique devient beaucoup plus explicite.

Lors des « Rencontres de la souveraineté numérique » organisées en France en janvier 2026, la ministre chargée du numérique, Anne Le Hénanff, a appelé à une « préférence européenne » et a souligné les « vulnérabilités » auxquelles la France est confrontée en s'appuyant sur des services numériques extra-européens, notamment en raison des « décisions unilatérales prises par des acteurs étrangers ». Elle a également appelé les entreprises françaises à s'engager davantage en faveur des solutions françaises et européennes, affirmant que l'État se montrerait « exemplaire ».

Troisièmement : l'Europe tente de rendre la dépendance mesurable et exploitable.

La France s'oriente vers des outils qui cartographient et quantifient la dépendance vis-à-vis des services non européens (observatoire + notation de type résilience). Cela est important car la souveraineté devient réelle lorsqu'elle modifie la manière dont les achats et la gestion des risques sont effectués, et non lorsqu'elle reste un slogan.

Quatrièmement : développer des alternatives cloud européennes.

Des initiatives soutenues par la France, telles que NumSpot (Docaposte/La Poste, Banque des Territoires, Dassault Systèmes, Bouygues Telecom), s'inscrivent dans une dynamique plus large d'offres cloud « de confiance » ou « souveraines » destinées à héberger des données sensibles sous contrôle européen. NumSpot a annoncé la commercialisation de sa plateforme à partir du premier trimestre 2025.

Il existe également des fournisseurs européens établis : OVHcloud, par exemple, se positionne depuis longtemps sur l'hébergement européen et est l'un des membres fondateurs du CISPE.

Cinquièmement : développer les « biens communs numériques » européens.

Au niveau de l'UE, la Commission a créé le Consortium européen pour les infrastructures numériques communes (DC-EDIC) afin de réduire la dépendance à l'égard d'un petit nombre de plateformes mondiales et de contribuer au déploiement de solutions open source dans toute l'Europe. Ce consortium agit comme un incubateur et un guichet unique, avec des possibilités de financement ainsi qu'un appui technique et un accompagnement juridique.

Et l'urgence n'est pas théorique. En Allemagne, une enquête relayée par le média WELT indique que plus de 8 entreprises sur 10 estiment qu’elles ne survivraient pas aux deux prochaines années si les importations de technologies et les services numériques devenaient soudainement indisponibles, ce qui montre à quel point les technologies étrangères sont désormais profondément ancrées dans les opérations quotidiennes.

Toutes ces initiatives aident l'Europe à reprendre le contrôle de son infrastructure numérique, de ses compétences et de ses données.

Mais il reste encore des obstacles à surmonter, ce qui nous amène au CLOUD Act.

Le CLOUD Act (Clarifying Lawful Overseas Use of Data Act) est une loi fédérale américaine.

Cette loi permet aux autorités américaines d’accéder aux données stockées électroniquement par des entreprises américaines ayant des activités transfrontalières (sous réserve d’une ordonnance du tribunal et à condition que les données soient pertinentes pour une enquête en cours).

Cela signifie que le gouvernement américain peut accéder aux données des entreprises européennes appartenant aux États-Unis.

Par exemple, des entreprises telles que Microsoft, Amazon et Google sont toutes de propriété américaine, mais elles possèdent des centres de données dans l’Union européenne. Le CLOUD Act permet également aux pays de l’UE de conclure des accords d’échange de données. Prenez l’exemple de l’accord entre les États-Unis et le Royaume-Uni.

Mais le CLOUD Act a suscité une certaine controverse en Europe, car il peut restreindre la souveraineté numérique. Avec autant de serveurs et d’entreprises situés aux États-Unis, les pays européens sont liés aux règles du droit américain. Par conséquent, ils sont incapables d’atteindre la souveraineté numérique.

Paul van den Berg, du Centre national néerlandais de cybersécurité (National Cyber Security Center), a déclaré :

“Les entreprises et les organisations sont en fait de moins en moins capables de garantir ou d’assurer que les informations qu’elles traitent sont suffisamment protégées contre l’accès par des puissances étrangères, non européennes.”

Par ailleurs, des personnes affirment que le CLOUD Act est en contradiction avec le RGPD.

Par exemple, disons qu’une entreprise américaine demande à son entité française des données sur un groupe de clients. Pour se conformer au CLOUD Act, l’entité française est tenue de divulguer ces informations – mais en partageant ces informations, elle n’est plus en conformité avec le RGPD.

Aujourd’hui plus que jamais, l’Europe souligne l’importance d’utiliser des services de cloud basés en UE. Cela permet de s’assurer que les données personnelles sont protégées dans le cadre des lois européennes sur la protection des données et en accord avec les valeurs de l’UE.

Au cours de la dernière décennie, la souveraineté numérique est devenue un élément clé des discours sur la politique numérique. Il n’est pas surprenant que cela ait eu une répercussion sur les entreprises.

Cisco a constaté que 76% des consommateurs interrogés dans le monde entier n’achèteraient pas de produits à une entreprise à laquelle ils ne font pas confiance pour la gestion de leurs données. En outre, plus d’un tiers (37%) se sont tournés vers un concurrent en raison des pratiques en matière de confidentialité des données.

Découvrons certains des arguments en faveur de la souveraineté numérique pour les entreprises.

Devenir un souverain numérique signifie gérer vos propres données. Vous avez l’autorité sur les données que vous collectez, où vous les stockez et comment vous les gérez.

Cela est bénéfique pour les entreprises, car vous pouvez mieux surveiller vos données, vous n’êtes jamais empêché d’y accéder et vous pouvez voir quand elles ont été complètement effacées du système.

Vous aurez également une idée beaucoup plus claire des informations que votre entreprise conserve dans la base de données. Cela vous aidera non seulement à mieux structurer et organiser vos données existantes, mais aussi à rester en conformité avec les lois sur la confidentialité des données (nous y reviendrons).

Cela vous aidera aussi à contrôler votre propre gouvernance, afin de vous assurer que tout est conforme à vos pratiques internes en matière de confidentialité. Si ce n’est pas le cas, vous avez le pouvoir d’apporter immédiatement les modifications nécessaires.

Le risque est inévitable lorsque l’on contrôle et réglemente ses propres données. Comme vous êtes l’autorité régnante en matière d’informations sur les clients, c’est à vous de vous assurer que vous protégez bien ces données.

Si votre entreprise ne respecte pas la réglementation, vous risquez des pénalités, des amendes et la perte de confiance de vos clients.

Lorsque les données sont hébergées à l’extérieur, il est plus difficile (voire impossible) de détecter les activités malveillantes, les mauvais processus de protection des données, les systèmes de stockage obsolètes, etc.

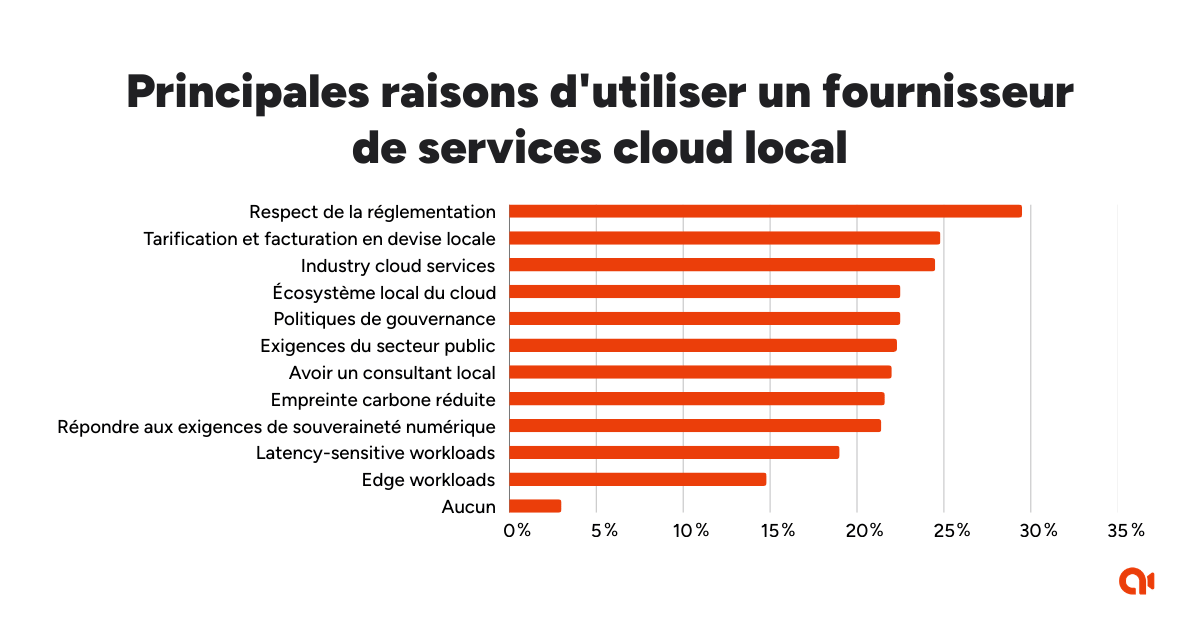

La bonne nouvelle est que l’utilisation d’un serveur local ou d’un fournisseur de cloud facilite le respect des règles locales de protection des données. Une étude récente montre que parmi les responsables informatiques et de systèmes d’information qui ont recours à un fournisseur local de services cloud, près d’un tiers l’utilisent pour des raisons de conformité réglementaire et un sur cinq pour répondre aux exigences de souveraineté numérique.

Source: IDC

Alors, comment un cloud local ou un fournisseur de services peut-il vous aider à respecter les règles de confidentialité des données ?

Tout simplement, le stockage local de vos données vous permet d’y accéder plus facilement. Elles se trouvent déjà dans le pays, et vous n’avez pas à vous soucier du fait que vos données doivent respecter les réglementations d’autres pays.

En d’autres termes, le stockage local de vos données vous permet de vous assurer plus facilement que tout est conforme à la réglementation locale en matière de protection de la vie privée. Sans ce niveau de transparence, il devient plus difficile de contrôler vos données et de respecter les réglementations locales.

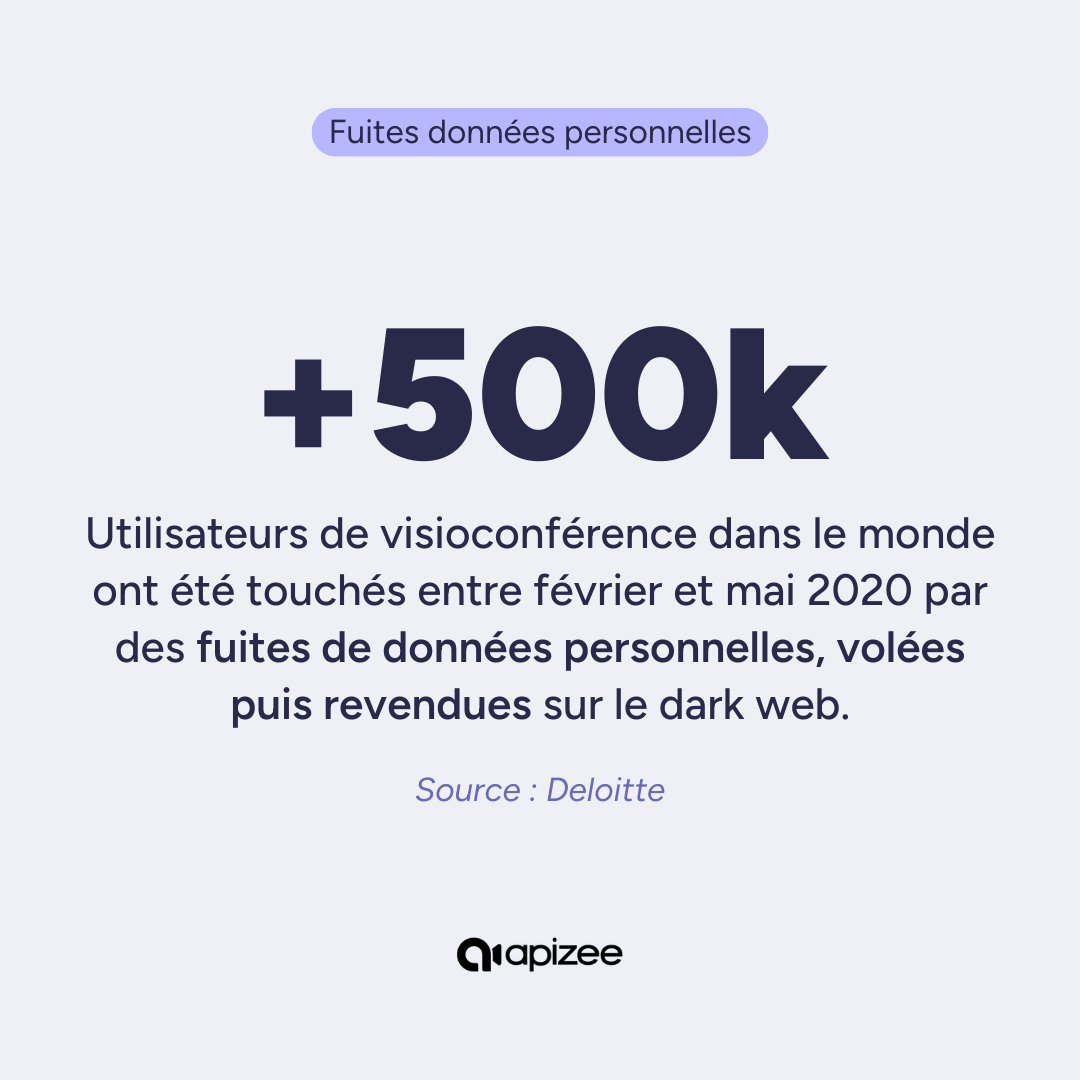

Des fuites de données publiques se produisent régulièrement. La pandémie de Covid-19 a provoqué un énorme afflux de clients sur des plateformes numériques qui n’étaient tout simplement pas équipées pour cela.

Source: Deloitte

Mettez-vous à la place de votre client pendant une seconde. Comment vous sentiriez-vous si vous saviez qu’une entreprise à laquelle vous faites confiance ne respecte pas les règles de confidentialité des données ? Il y a de fortes chances que vous soyez inquiet pour vos informations personnelles (comme votre adresse personnelle et les détails de votre carte de crédit).

Pour instaurer la confiance, vous devez être transparent sur la manière dont vous stockez et gérez les données de vos clients.

C’est là que la souveraineté numérique entre en jeu.

En ayant le contrôle de vos données et de vos processus, vous pouvez offrir une transparence totale à vos clients. Vous pouvez leur dire exactement où leurs données sont stockées, comment vous les gérez et ce que vous en faites.

Découvrons quelques-unes de ces meilleures pratiques pour maîtriser la souveraineté numérique.

Commencez par vous tenir informé des réglementations et de la gouvernance des données établies par votre pays, votre instance dirigeante ou votre secteur.

La manière de procéder est très subjective ; les réglementations que vous devez suivre dépendent de l’endroit où votre entreprise opère et du secteur dans lequel vous travaillez. Vous devrez effectuer vos propres recherches pour vous assurer que vous respectez les lois et réglementations qui s’appliquent à votre entreprise.

Pour savoir par où commencer et évaluer l’ampleur de la tâche, consultez les règles de la Commission européenne sur la protection des données personnelles.

Si vous ne savez pas comment trouver les bonnes informations, envisagez de vous adresser à un consultant externe en matière de conformité des données ou de former un employé pour qu’il joue le rôle de responsable interne de la conformité des données. Vous serez ainsi assuré d’obtenir des conseils fiables sur les meilleures pratiques en matière de confidentialité des données.

Avec une solide compréhension des réglementations sur les données et des lois sur la confidentialité, vous pouvez revoir la manière dont vous utilisez et stockez les données. Cela devrait vous aider à comprendre les détails de votre collecte de données. À partir de là, vous pouvez identifier les vulnérabilités et repérer les domaines à améliorer.

Voici quelques exemples d’informations que vous devez analyser :

Au cours de ce processus, il est important que toute transformation numérique n’ait pas d’impact sur votre agilité.

Dans une ère numérique où tout va très vite, votre entreprise doit rester en phase avec ses concurrents. Si vous prenez trop de mesures trop rapidement, votre efficacité pourrait en souffrir.

Prenez le temps de déterminer la meilleure façon de mettre en œuvre tout changement et travaillez avec une équipe de conduite du changement si les mises à jour technologiques sont importantes et que la productivité est déterminante.

Nous avons déjà parlé de l’importance de la gestion des actifs numériques en matière de souveraineté numérique. Voyons maintenant comment s’y prendre.

Voici quelques moyens de gérer efficacement vos actifs numériques :

Apizee est une plateforme d’engagement visuel qui aide les entreprises à se connecter avec leurs clients, leurs partenaires et leurs collègues. Grâce à la communication web et mobile en temps réel, les entreprises peuvent rester en contact à distance et sur site.

Avec Apizee, vous pouvez fournir un service de visio-assistance, offrir des consultations privées de téléconsultation par le biais d’appels vidéo cryptés, et un support vidéo pour le field service sur une multitude d’appareils et de plateformes.

En matière de souveraineté numérique, l’utilisation d’Apizee est un pas dans la bonne direction.

Nous prenons la sécurité numérique et la confidentialité très au sérieux. Toutes nos données sont stockées en Europe, tandis que nos équipes de recherche et de développement sont en France. Nous sommes également en conformité avec le RGPD.

Voici comment nous avons renouvelé tous nos systèmes et processus pour respecter la nouvelle réglementation :

Par ailleurs, Apizee est certifiée CSPN par l’ANSSI. Une reconnaissance qui atteste du niveau de sécurité, de fiabilité et de souveraineté de notre solution. Choisir Apizee, c’est aussi disposer d’un socle solide pour répondre aux exigences de la directive NIS 2.

Vous pouvez également en savoir plus sur nos règles de confidentialité des données dans notre politique de confidentialité.

Le chemin vers la souveraineté numérique peut être long et compliqué. Il y a de nombreux défis à relever pour avoir le contrôle total de tous vos actifs de données, mais c’est possible.

Aujourd’hui, peu d’entreprises européennes peuvent dire qu’elles ont le contrôle total des données de leurs clients. Avec la multiplication des fuites d’informations, être la seule autorité en matière de données est un avantage concurrentiel.

Gardez le contrôle sur vos communications digitales grâce à une plateforme vidéo sécurisée et souveraine conçue pour les interactions clients et l'assistance visuelle.

Nous contacter

Marie-Louis Jullien : 20 ans d'évolution dans la gestion de la réclamation client (AMARC)

28 avr. 2026

Découvrez comment la carte d’empathie aide les équipes du service client à mieux comprendre les besoins, émotions et comportements des clients.

Comment la carte d’empathie améliore la compréhension du service client

7 avr. 2026

Découvrez comment le framework DIET aide les équipes du service client à clarifier les attentes, réduire les incompréhensions et améliorer la satisfaction client.

Comment le framework DIET améliore la communication du service client

31 mars 2026

Nos solutions vous intéressent ?